三菱電機㈱への不正アクセス事件から見る、

SIDfm SRI 指標の有用性

2020.03.27 公開

2022.12.22 更新

三菱電機株式会社から2020年1月20日に公表された不正アクセスでは、侵入にウイルス対策ソフトウェアの脆弱性が利用されました。 悪用されたと報道されている脆弱性について、CVSS 評価値と SRI (SIDfm 独自指標) 評価値でどのような違いがあったのか。 その差異をご紹介します。

不正アクセスの概要

三菱電機株式会社は2020年1月20日、「不正アクセスによる個人情報と企業機密の流出可能性について」と題したニュースリリースを公開し、第三者による不正アクセスを受けていたことを明らかにしました。

同社は2月10日にはニュースリリース第2報を、2月12日には第3報を公開し、これら一連のリリースの中で、採用応募者や従業員に関する個人情報のみならず、防衛省の指定した「注意情報」をも漏洩した可能性について言及しています。

ニュースリリースでは、内部ネットワークへの侵入にはウイルス対策管理サーバに存在するゼロデイ脆弱性が悪用されたと記載しているものの、ウイルス対策管理に使用されていたソフトウェアの名称等についてはコメントしておりません。

複数の報道 (リンク切れ) によれば、悪用されたのは トレンドマイクロ ウイルスバスター コーポレートエディションのディレクトリトラバーサルの問題 (CVE-2019-9489) であるとされています。

悪用されたとされる脆弱性とその危険度評価

当該脆弱性はトレンドマイクロ社から2019年4月14日付けの

- サポート情報: ウイルスバスター コーポレートエディション XG Critical Patch (ビルド 5338)、Critical Patch (ビルド 1933) および11.0 Critical Patch (ビルド 6598) 公開のお知らせ

- Q&A: アラート/アドバイザリ : ウイルスバスター コーポレートエディションとウイルスバスター ビジネスセキュリティのディレクトリトラバーサルの脆弱性(CVE-2019-9489)について

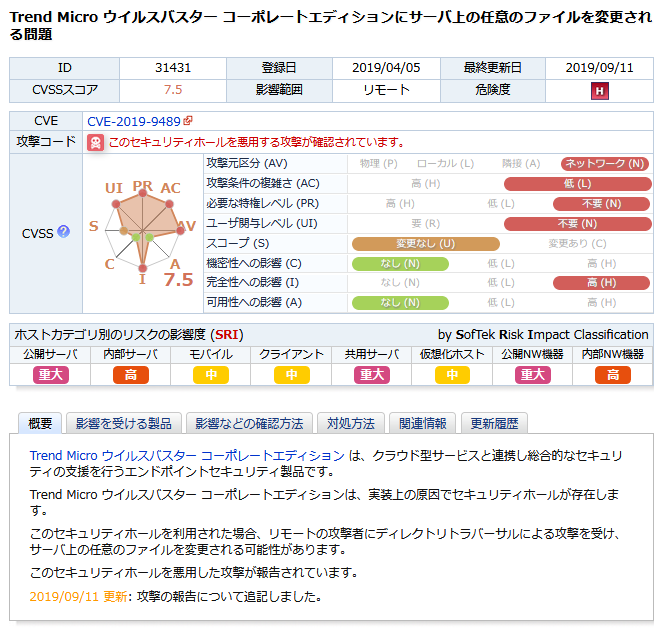

SIDfm では「Trend Micro ウイルスバスター コーポレートエディションにサーバ上の任意のファイルを変更される問題 (CVE-2019-9489)」として登録しています。 この脆弱性はディレクトリトラバーサルの問題によるもので、リモートの攻撃者によってサーバ上の任意のファイルを変更される可能性があるものでした。

なお前記の Q&A でトレンドマイクロ社がタイトルを「ディレクトリトラバーサル」としているところ、SIDfm では最初からタイトルを「任意のファイルを上書きされる問題」としていました。

CVSS 指標による評価値

ここで、当該脆弱性の CVSS 評価値を見てみましょう。

CVSSv3 のベーススコアは 7.5 です。 攻撃元区分は『ネットワーク』、完全性への影響が『高』、機密性への影響と可用性への影響は『なし』とされています。 ネットワーク経由での攻撃を許すものの、影響が完全性のみに留まることから、ベーススコアで 7.5 の評価となっています。 なおこの評価値は、リモートから認証無しでファイルの上書きを可能とする問題に対するものとしては妥当です。

同様に、CVSSv2 のベーススコアは 5.0 です。情報改竄への影響が『全面的にあり』ではなく『部分的にあり』とされているため、ベーススコアが 5.0 と低くなっています。

不正アクセスの概要の項で述べたように、この脆弱性は組織の内部ネットワークへの侵入に悪用されたとされています。 CVSS 評価値から、そのような被害を受ける脆弱性として、最優先での対応が必要と判断することはできるでしょうか?

SRI 指標による評価値

次に、SIDfm VM や SIDfm RA 管理ツールで利用できる SIDfm の SRI(SIDfm Risk Impact)指標による評価を見てみましょう。

脆弱性コンテンツの登録当初、外部から信頼できないユーザのアクセスを受けるサーバのカテゴリである「公開サーバ」で危険度『高』と評価していました。 この危険度『高』とは、リモートからの任意のコード実行や認証無しでの SQL インジェクションなど、早急な対処が必要な場合に付与されるものです。 「共用サーバ」や「公開NW機器」も危険度『高』としていました。

CVE-2019-9489 の危険度を『高』と判定した理由は、 トレンドマイクロ社によって当該脆弱性の被害が任意のファイルの変更とされているものの、実際にはより深刻な被害を受ける可能性を想定したからです。 SIDfm の脆弱性コンテンツは、公式による発表内容を最も重視しておりますが、ソースコードが公開されていれば脆弱な箇所を確認したり、公式以外の情報も参照したりして、危険度の判断を総合的に下しています。 後日、トレンドマイクロ社から発表された 注意喚起 の中では 「(前略)サーバの任意のファイルを変更することができます。その結果、管理コンソールへ管理者権限でログオンできてしまい、検索設定など任意の設定を変更されてしまう恐れがあります。」 と述べられています。

信頼されたユーザからのアクセスを受けるサーバのカテゴリである「内部サーバ」の危険度は一段低い『中』としています。

これは、アクセスが信頼されたユーザに限られるため脆弱性を悪用される可能性は低い、と考えたことによるものです。

サーバの配置場所や用途によって脆弱性の悪用可能性は異なったものとなりますが、SRI はこれを危険度の評価に加えています。

2019年9月11日、トレンドマイクロ社から当該脆弱性を悪用する複数の攻撃を確認したとの 注意喚起 が発表されたことを受け、 全てのカテゴリの SRI 評価値を一段階上げました。

まとめ

CVSS は、脆弱性の危険度を共通のものさしで測ることのできる優れた指標です。しかしながら今回のようなケースでは、受ける被害を適切に判断できるだけの材料を提供できていたかどうかは疑問が残ります。

SRI は、脆弱性の専門家の視点から脆弱性の危険を評価することに加え、脆弱性を悪用される可能性をも考慮しており、現場におけるリスク評価として有用な判断指標であると言えます。

更新履歴

-

2020年03月07日

- 新規公開

-

2022年12月22日

- リンク切れを修正または削除

参照

- 不正アクセスによる個人情報と企業機密の流出可能性について (三菱電機株式会社)

- 不正アクセスによる個人情報と企業機密の流出可能性について(第2報) (三菱電機株式会社)

- 不正アクセスによる個人情報と企業機密の流出可能性について(第3報) (三菱電機株式会社)

- 三菱電機(株)による機微な情報の漏えいの可能性について (防衛省)

- ウイルスバスター コーポレートエディション XG Critical Patch (ビルド 5338)、Critical Patch (ビルド 1933) および11.0 Critical Patch (ビルド 6598) 公開のお知らせ (トレンドマイクロ株式会社)

- アラート/アドバイザリ : ウイルスバスターコーポレートエディションとウイルスバスタービジネスセキュリティのディレクトリトラバーサルの脆弱性(CVE-2019-9489)について (トレンドマイクロ株式会社)

- 【注意喚起】弊社製品の脆弱性(CVE-2019-9489)を悪用した攻撃を複数確認したことによる最新修正プログラム適用のお願い (トレンドマイクロ株式会社)

脆弱性からの組織防衛のために

あなたの組織で脆弱性が対策されていることを確認できますか?弊社の継続的脆弱性管理ツール SIDfm VM は、管理対象のホストで使用するソフトウェアで新しく報告された脆弱性のピックアップを行い、影響判定や対策工程の把握まで、脆弱性管理をトータルでカバーいたします。

脆弱性の調査やパッチ探しは一切不要!

脆弱性対策を自動化できるので工数大幅削減!

さらに自社の脆弱性状況を全て可視化できるので

管理がグッと楽になる!

それらを全て実現するサービスがあります。

脆弱性管理ツール「SIDfm VM」について詳 しくはこちらから