脆弱性情報をダウンロードする

脆弱性別状況ページでは、サマリー表の脆弱性のデータを、JSON 形式もしくは TSV 形式でダウンロードすることができます。

JSON 出力

サマリー表の脆弱性のデータを、JSON 形式でダウンロードすることができます。

JSON (JavaScript Object Notation) 形式の出力は、主にプログラムで処理して使用することを想定しております。エンコーディングは UTF-8 です。

ファイル名は、「vmlist-vulnerabilities-json-日時.json」です。

ファイル出力内容※データはサンプルです。

{

"order": {

"by": "title",

"type": "asc"

},

"filters": {

"warning": "warning",

"status": "1:2",

"sris": [

"4",

"3"

],

"cvsses": [

"notreg",

"d4"

],

"area": "3",

"exploitable": "true",

"categories": {

"ids": [

1,

2

],

"is_and": false,

"is_except": false

},

"due_date": "::2022/01/06",

"keyword": "os",

"date": "in:2020/01/01:",

"product": {

"vid": "6483"

},

"cvss_vector": {

"is_target_unregistered": false,

"cvss_v2": {

"AV": "N",

"AC": null,

"Au": null,

"C": "C",

"I": null,

"A": null

},

"cvss_v3": {

"AV": "N",

"AC": "L",

"PR": "L",

"UI": null,

"S": null,

"C": null,

"I": null,

"A": null

}

}

},

"category": {

"id": 0,

"name": "全ての脆弱性"

},

"idx": "sri",

"content": [

{

"html_id": "32283",

"title": "Microsoft Windows 8, Server 2012 R2 に任意のコードを実行されるなど複数の問題 (2019/07)",

"short_description": "Microsoft Windows 8 および Server 2012 R2 は、実装上の原因で複数のセキュリティホールが存在します。",

"warning": true,

"statuses": [

{

"name": "未対策",

"value": 2

},

{

"name": "対策済",

"value": 6

}

],

"max_sri": "重大",

"max_cvss": "9.8",

"cve_ids": [

"CVE-2019-0785",

"CVE-2019-0811"

],

"cvss_v2": [

{

"id": "CVE-2019-0785",

"vector": "AV:N/AC:L/Au:N/C:P/I:P/A:P"

},

{

"id": "CVE-2019-0811",

"vector": "AV:N/AC:L/Au:N/C:N/I:N/A:P"

}

],

"cvss_v3": [

{

"id": "CVE-2019-0785",

"vector": "AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H"

},

{

"id": "CVE-2019-0811",

"vector": "AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H"

}

],

"max_area": "リモート",

"exploitable": true,

"min_elapsed_days": 708,

"min_created_on": "2020/01/30",

"hosts": [

"sample_host",

"vm_host",

"サンプル ホスト"

],

"categories": [

"公開サーバ",

"内部サーバ",

"モバイル",

"サンプルA",

"サンプルB",

"サンプルC"

],

"due_dates_percent": "50.0%",

"statuses_percent": "75.0%"

}

]

}

| フィールド名 | 型 | 説明 |

|---|---|---|

| order | Object | サマリー表のソート |

| by | String | ソート列名 |

| type | String | ソート順 |

| filters | Object | サマリー表の検索内容 |

| warning | String |

要対応検索 "all"の場合: 全て。 "warning"の場合: 要対応。 "others"の場合: 要対応以外。 |

| status | String |

対応状況検索 "0"の場合: 全て。 "1:2"の場合: 未対策 + 対策中。 "3:4"の場合: 対策済 + 影響無。 "1"の場合: 未対策。 "2"の場合: 対策中。 "3"の場合: 対策済。 "4"の場合: 影響無。 |

| sris | Object[] |

最大SRI検索 "0"の場合: 無。 "1"の場合: 低。 "2"の場合: 中。 "3"の場合: 高。 "4"の場合: 重大。 |

| cvsses | Object[] |

最大CVSS検索 "notreg"の場合: 未登録。 "d4"の場合: 10.0~9.0。 "d3"の場合: 8.9~7.0。 "d2"の場合: 6.9~4.0。 "d1"の場合: 3.9~0.0。 |

| area | String |

影響範囲検索 ""の場合: 全て。 "3"の場合: リモート。 "2"の場合: クライアント。 "1"の場合: ローカル。 |

| exploitable | String |

攻撃コード検索 ""の場合: 全て。 "true"の場合: 攻撃コード有り。 |

| categories | Object | カテゴリ検索 |

| ids | Object[] | カテゴリid |

| is_and | Boolean | trueの場合: AND条件で検索。 falseの場合: AND条件で検索なし。 |

| is_except | Boolean | trueの場合: 指定したカテゴリを除外。 falseの場合: 指定したカテゴリを除外していない。 |

| due_date | String |

対策予定日検索 開始日または終了日がある場合: ":開始日:終了日" 予定日未設定の場合: "notset::"の場合 |

| keyword | String | キーワード検索 |

| date | String |

期間指定検索 期間外でない場合: "in:開始日:終了日" 期間外の場合: "rev:開始日:終了日" |

| product | Object | プロダクト検索 |

| pid | String |

プロダクト検索で、SIDfmプロダクトの「全バージョン」または「全て」を選択した場合の結果 "SidfmプロダクトIDall"の場合: 全バージョン 例: "product": {"pid": "817all"} "SidfmプロダクトID"の場合: 全て 例: "product": {"pid": "817"} |

| vid | String |

プロダクト検索で、SIDfmプロダクトのバージョンを選択した場合の結果 "SIDfmバージョンID" |

| lpid | String |

プロダクト検索で、ローカルプロダクトの「全バージョン」または「全て」を選択した場合の結果 "ローカルプロダクトIDall"の場合: 全バージョン 例: "product": {"lpid": "11all"} "ローカルプロダクトID"の場合: 全て 例: "product": {"lpid": "11"} |

| lvid | String |

プロダクト検索で、ローカルプロダクトのバージョンを選択した場合の結果 "ローカルプロダクトID" |

| cvss_vector | Object | CVSS指標検索 |

| is_target_unregistered | Boolean | trueの場合: CVSS指標が未登録の脆弱性を検索。 falseの場合: CVSS指標が未登録の脆弱性を検索していない。 |

| cvss_v2 | Object | cvss_v2の選択内容 |

| AV | String/Null | 攻撃元の場所 |

| AC | String/Null | 攻撃成立条件の難易度 |

| Au | String/Null | 攻撃前の認証の要否 |

| C | String/Null | 情報漏洩への影響 |

| I | String/Null | 情報改竄への影響 |

| A | String/Null | 業務妨害への影響 |

| cvss_v3 | Object | cvss_v3の選択内容 |

| AV | String/Null | 攻撃元区分 |

| AC | String/Null | 攻撃条件の複雑さ |

| PR | String/Null | 必要な特権レベル |

| UI | String/Null | ユーザ関与レベル |

| S | String/Null | スコープ |

| C | String/Null | 情報漏洩の影響 |

| I | String/Null | 情報改竄の影響 |

| A | String/Null | 業務妨害の影響 |

| category | Object | ページ上部の対象カテゴリ検索 |

| id | Number | カテゴリID |

| name | String | カテゴリ名 |

| idx | String | 評価指標 |

| content | Object[] |

サマリー表の内容 1つのObjectが、サマリー表の1行分に相当します |

| html_id | 文字列 | HTMLID(SIDfm ID) |

| title | String | 脆弱性タイトル |

| short_description | String | 簡易説明 |

| warning | Boolean | 要対応 |

| statuses | Object[] | 脆弱性のホスト毎の対応状況 |

| max_sri | String |

最大SRI(脆弱性のホストのうち、最もSRI値の高いホストのSRI値) SRIについては、こちらをご参照下さい。 |

| max_cvss | String |

CVSS CVSSについては、こちらをご参照下さい。 |

| cve_ids | Object[] | 脆弱性のCVE ID |

| cvss_v2 | Object[] | 脆弱性のCVE IDのうち、CVSS V2のデータがあるもの |

| id | String | CVE ID |

| vector | String/Null | 評価基準 |

| cvss_v3 | Object[] | 脆弱性のCVE IDのうち、CVSS V3のデータがあるもの |

| id | String | CVE ID |

| vector | String/Null | 評価基準 |

| max_area | String |

影響範囲 影響範囲については、こちらをご参照下さい。 |

| exploitable | Boolean | 攻撃コードの有無 |

| min_elapsed_days | Number | 脆弱性のホストのうち、脆弱性が検出されてからの最も長い経過日数 |

| min_created_ons | String | 脆弱性のホストのうち、脆弱性が検出された最も古い日付 |

| hosts | Object[] | 脆弱性のホストの表示名 |

| categories | Object[] | 脆弱性のホストのカテゴリ名 |

| due_dates_percent | String | 対策予定日設定済率 |

| statuses_percent | String | 対処率 |

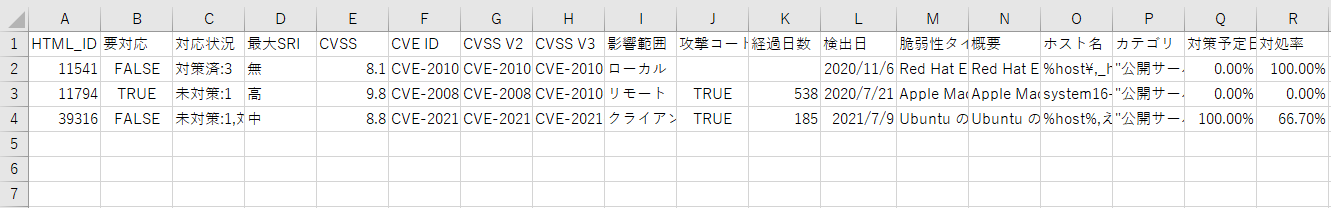

TSV出力

サマリー表のホストのデータを、TSV形式でダウンロードすることができます。

TSV(Tab Separated Value)形式の出力は、Microsoft® Excelで使用することを想定しております。エンコーディングはUTF-16LEです。

ファイル名は、「vmlist-vulnerabilities-tsv-日時.csv」です。

ファイル出力内容※データはサンプルです。

ファイルの内容は、以下の構成となります。

| フィールド名 | 型 | 説明 |

|---|---|---|

| HTML_ID | 数値 | HTMLID(SIDfm ID) |

| 要対応 | TRUE/FALSE |

要対応 要対応の場合は「TRUE」に、そうでない場合は「FALSE」が出力されます。 |

| 対応状況 | 文字列 |

ホスト数と対応状況が、以下の形式で、複数ある場合はカンマ区切りで出力されます。

ステータス:ホストの数

例: 未対策:3,対策中:4,対策済:2,影響無:1

|

| 最大SRI | 文字列 |

最大SRI(脆弱性のホストのうち、最もSRI値の高いホストのSRI値) SRIについては、こちらをご参照下さい。 |

| CVSS | 文字列 |

最大CVSS(最もCVSS値の高い脆弱性のCVSS値) CVSSについては、こちらをご参照下さい。 |

| CVE ID | 文字列 |

脆弱性のCVE ID 複数ある場合は、カンマ区切りで出力されます。 例: CVE-2010-2798,CVE-2010-2938 |

| CVSS V2 | 文字列 |

脆弱性のCVE IDのうち、CVSS V2のデータがあるものが、以下の形式で、複数ある場合はカンマ区切りで出力されます。

CVE ID|CVSSスコア|評価基準

例: CVE-2010-2798|7.2|AV:L/AC:L/Au:N/C:C/I:C/A:C,CVE-2010-2938|4.9|AV:L/AC:L/Au:N/C:N/I:N/A:C

|

| CVSS V3 | 文字列 |

脆弱性のCVE IDのうち、CVSS V3のデータがあるものが、以下の形式で、複数ある場合はカンマ区切りで出力されます。

CVE ID|CVSSスコア|評価基準

例: CVE-2021-23961|7.4|AV:N/AC:L/PR:N/UI:R/S:C/C:H/I:N/A:N,CVE-2021-23981|8.1|AV:N/AC:L/PR:N/UI:R/S:U/C:H/I:N/A:H

|

| 影響範囲 | 文字列 |

影響範囲 影響範囲については、こちらをご参照下さい。 |

| 攻撃コード | TRUE/FALSE | 攻撃コードの有無 |

| 経過日数 | 数値 | 脆弱性のホストのうち、脆弱性が検出されてからの最も長い経過日数 |

| 検出日 | YYYY/M/D | 脆弱性のホストのうち、脆弱性が検出された最も古い日付 |

| 脆弱性タイトル | 文字列 | 脆弱性タイトル |

| 概要 | 文字列 | 脆弱性の概要 |

| ホスト名 | 文字列 |

脆弱性のホストの表示名が、以下の形式で、複数ある場合はカンマ区切りで出力されます。

表示名

例: sample_system17-1225,サンプルホスト

|

| カテゴリ | 文字列 |

脆弱性のホストのカテゴリ名が、以下の形式で、複数ある場合はカンマ区切りで出力されます。

"ダブルクオーテーションがダブルクオーテーションでエスケープされたカテゴリ名"

例: "公開サーバ","サンプルA"

|

| 対策予定日設定済 | 文字列 | 対策予定日設定済率 |

| 対処率 | 文字列 | 対処率 |