マイクロソフト社の2021年10月のセキュリティ更新プログラムで修正された Win32k のゼロデイ脆弱性 [CVE-2021-40449]

2021.10.28 公開

2022.12.05 更新

はじめに

マイクロソフト社は2021年10月13日(日本時間)、2021年10月分のセキュリティ更新プログラムを公開しました。 そのセキュリティ更新プログラムには、当時既に攻撃の発生していた脆弱性 「Win32k の処理に権限を昇格される問題 (CVE-2021-40449 )」 の修正も含まれていました。

このエントリでは、その CVE-2021-40449 の内容や悪用事例について、報告者であるカスペルスキー社の Boris Larin 氏の解説などを元に簡単に触れることにします。 合わせて過去に報告された Win32k の脆弱性とその悪用についてもご紹介します。

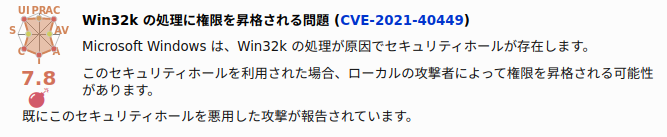

Win32k の処理に権限を昇格される問題 (CVE-2021-40449) について

脆弱性発見の経緯

2021年の8月下旬から9月上旬にかけて、カスペルスキー社は Windows サーバ上で権限の昇格を使用する攻撃を検知しました。 この攻撃に使用されたマルウェアを調査する中で、Win32k カーネルドライバにある未知の脆弱性を悪用していることが判明し、このことは直ちにマイクロソフト社に伝えられました。

脆弱性の内容

この脆弱性を悪用された場合、低い権限で実行されるプロセスを、脆弱性によって昇格した権限で実行される可能性があります。

これは Windows の Win32k の処理に問題があるため、解放したメモリ領域にアクセスすることが問題となります。 カスペルスキー社によれば「他の多くの Win32k の脆弱性と同じように、この脆弱性の根本的な原因は、ユーザモードのコールバックを設定し、このコールバックの実行中に予期しない API 関数を実行できることにあります」 とされています。

マイクロソフト社はこの脆弱性を「Win32k の特権の昇格の脆弱性 (CVE-2021-40449)」として扱っています。 同社は、攻撃経路はローカルであるものの、機密性・完全製・可用性の全てに高い影響を及ぼす、と評価しており、CVSSv3 の基本値は 7.8 となっています。

以下は、SIDfm RA 脆弱性管理ツールでの当該脆弱性情報の画面を表示したものです。

脆弱性を悪用した攻撃

この脆弱性は、「MysterySnail」と名付けられたリモートアクセス型トロイの木馬 (RAT) の投下に利用されています。

MysterySnail には投下されたホストの情報を収集して外部へ送信する機能が備わっています。 カスペルスキー社の見解では 「マルウェアそのものはそれほど洗練されておらず、他の多くのリモートシェルと同様の機能を持っています。 しかしながら実装されたコマンドが比較的多いことと、挿入されたディスクドライブの監視やプロキシとして動作するなど特別な機能によって、どうにか際立っています」 とされています。

MysterySnail は防衛産業、外交機関、および IT 企業を対象とした広範なサイバースパイ活動で利用されています。 なお攻撃の対象となった国や地域は明らかにされていません。

MysterySnail が使用する C&C サーバのアドレスの一部は、中国語を話す APT グループによって 2012 年に使用されており、 コードや機能は APT グループ「IronHusky」の使用するマルウェアとの類似性が見られるとのことです。

過去の Win32k の脆弱性とそれへの攻撃

これまで Win32k の脆弱性はたびたび悪用されてきました。ここでは、過去に悪用された実績のある脆弱性をいくつか見てみましょう。

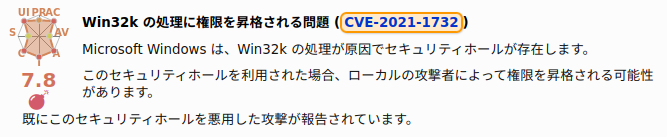

Win32k の処理に権限を昇格される問題 (CVE-2021-1732 )

中国の安恒信息 (DBAPPSecurity) 社の脅威インテリジェンスセンターが2020年12月に 確認 した脆弱性で、 南アジアを拠点とする APT グループ「Bitter」によって悪用されていました。 標的は中国国内とされています。この脆弱性は2021年2月のセキュリティ更新プログラムで修正されました。

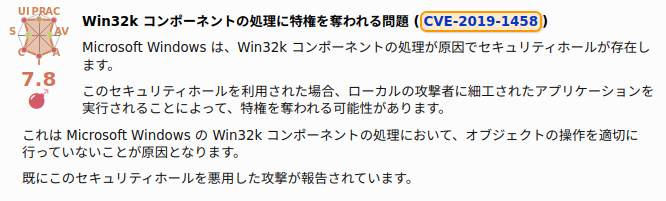

Win32k の処理に権限を昇格される問題 (CVE-2019-1458 )

「WizardOpium 作戦」の中で利用されたこの脆弱性は、クライアントPCの制御を完全に奪うために、 Google Chrome に存在する任意のコード実行の問題 (CVE-2019-13720 ) と組み合わされて利用されました。 WizardOpium 作戦では、北朝鮮関連のニュースサイトに関心のある特定のユーザを標的とした「水飲み場攻撃」が展開され、標的とされたユーザがサイトを閲覧した際にマルウェアが投下されていました。

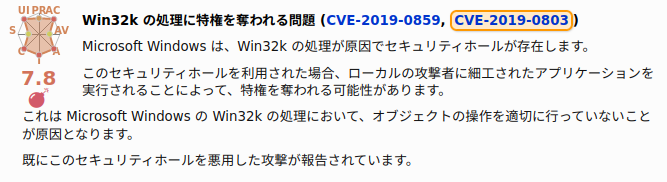

Win32k の処理に権限を昇格される問題 (CVE-2019-0803 )

米国国家安全保障局 (NSA) は2020年10月に 「中国の国家支援を受けた攻撃者が既知の脆弱性を悪用 」 と題したセキュリティアドバイザリを公表しました。 このセキュリティアドバイザリでは、米国の国家安全保障システム (NSS)、防衛産業基盤 (DIB)、および国防総省 (DoD) の情報ネットワークが、中国の国家支援を受けた攻撃者による戦術と技術にさらされており、 その技術の中には既知の脆弱性も含まれているため、ネットワーク防護者がパッチと回避策の適用を優先することが重要だ、と述べられています。 また、上記の攻撃者に悪用されている既知の脆弱性として「Win32k の処理に権限を昇格される問題 (CVE-2019-0803)」を含む25件のCVE番号がリストアップされています。 なお CVE-2019-0803 の報告者は Alibaba Cloud Intelligence Security Team の Donghai Zhu 氏です。

更新プログラムの適用を

攻撃から組織を守るために、速やかな更新プログラムの適用をおすすめします。

更新履歴

-

2021年10月28日

- 新規公開

-

2022年12月05日

- リンク切れを修正

参照

- 「2021 年 10 月のセキュリティ更新プログラム (月例)」, Microsoft Security Response Center, 2021年10月13日

- "Win32k Elevation of Privilege Vulnerability | CVE-2021-40449," Microsoft Security Update Guide, Oct 12, 2021.

- Boris Larin, Costin Raiu, "MysterySnail attacks with Windows zero-day," Securelist, Oct 12, 2021.

- Hugh Aver, "MysterySnail crawls through zero-day vulnerability," Kaspersky Blog, Oct 12, 2021.

- 「Microsoft 製品の脆弱性対策について(2021年10月)」, 情報処理推進機構, 2021年10月13日

- 「JPCERT-AT-2021-0045 2021年10月マイクロソフトセキュリティ更新プログラムに関する注意喚起」, JPCERT/CC, 2021年10月13日

- 猎影实验室, "Windows kernel zero-day exploit (CVE-2021-1732) is used by BITTER APT in targeted attack," 安恒信息情報中心, Feb 10, 2021.

- AMR, Global Research & Analysis Team, Kaspersky Lab, "Chrome 0-day exploit CVE-2019-13720 used in Operation WizardOpium," Securelist, Nov 1, 2019.

- AMR, Global Research & Analysis Team, Kaspersky Lab, "Windows 0-day exploit CVE-2019-1458 used in Operation WizardOpium," Securelist, Dec 10, 2019.

- Boris Larin, Alexey Kulaev, "The zero-day exploits of Operation WizardOpium," Securelist, May 28, 2020.

- "Chinese State-Sponsored Actors Exploit Publicly Known Vulnerabilities," National Security Agency, Oct, 2020.

- Global Research & Analysis Team, Kaspersky Lab, "APT Trends report Q1 2018," Securelist, Apr 12, 2018.

- Global Research & Analysis Team, Kaspersky Lab, "APT Trends report Q3 2017," Securelist, Nov 14, 2017.